La transformación digital en el sector financiero europeo, impulsada por la regulación PSD2 y el nuevo estándar de Open Banking, obligó a las empresas tradicionales de datos bancarios a reinventarse completamente. Migrar décadas de infraestructura legacy on-premise a arquitecturas cloud modernas, manteniendo al mismo tiempo el servicio a bancos y entidades financieras de primer nivel sin la menor interrupción, representa uno de los desafíos técnicos y organizativos más complejos en el sector fintech.

Durante 2 años (2022-2024) participé en la transformación tecnológica completa de Eurobits Technologies, una empresa española pionera en agregación de datos bancarios que fue adquirida por Tink (fintech sueca líder en Open Banking) y posteriormente por Visa. Mi rol abarcó el diseño de arquitecturas cloud en AWS, la gestión de migraciones desde infraestructura on-premise y desde IBM Cloud hacia AWS, y el soporte continuo de la infraestructura legacy compuesta por cientos de servidores físicos y virtuales, todo ello en un entorno internacional con equipos distribuidos en España, Suecia, Polonia, Reino Unido y Estados Unidos.

Contexto del proyecto y evolución empresarial

El cambio de paradigma: del modelo tradicional al Open Banking

Eurobits Technologies operaba tradicionalormente como proveedor de datos de cuentas bancarias y transacciones para entidades financieras. Con la llegada de la directiva PSD2 (Payment Services Directive 2) de la Unión Europea y el nuevo estándar de Open Banking, el modelo de negocio completo requería una transformación radical.

Open Banking representa un cambio fundamental en cómo los datos bancarios se comparten y utilizan:

- Modelo tradicional: Screen scraping y métodos propietarios para extraer datos de portales bancarios.

- Open Banking: APIs estandarizadas que los bancos deben proporcionar por regulación, permitiendo acceso seguro y autorizado a datos de cuentas.

- Beneficios: mayor seguridad, mejor experiencia de usuario, acceso en tiempo real, y nuevos servicios financieros (agregación de cuentas, pagos instantáneos, lending, wealth management).

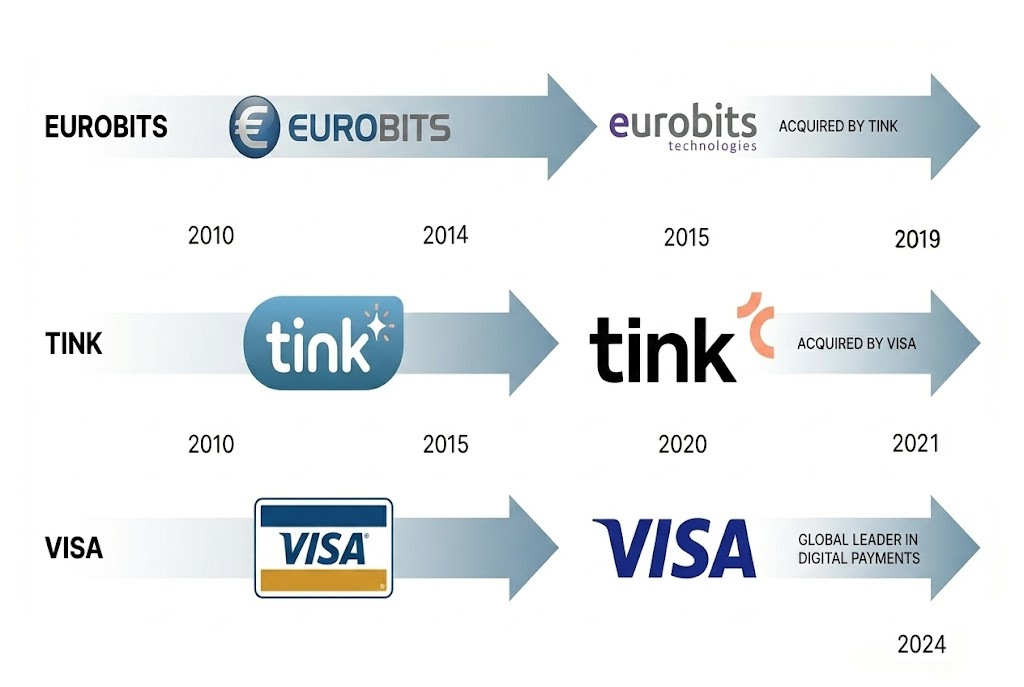

Evolución de la empresa:

- Eurobits Technologies (España): empresa pionera en agregación de datos bancarios con tecnología propia y relaciones establecidas con bancos españoles y europeos.

- Adquisición por Tink (Suecia, 2019): Tink, líder nórdico en Open Banking, adquiere Eurobits para expandirse al mercado español y del sur de Europa, combinando la experiencia técnica de Eurobits con la visión de producto de Tink.

- Adquisición por Visa (2021): Visa adquiere Tink para integrar capacidades de Open Banking en su infraestructura global de pagos, posicionando el Open Banking como componente estratégico en el futuro de los pagos digitales.

Desafíos técnicos de la transformación

La migración enfrentaba múltiples retos simultáneos:

Desafíos de infraestructura:

- Cientos de servidores físicos y virtuales con años de configuración manual.

- Infraestructura on-premise con limitaciones de escalabilidad y costos operativos elevados.

- Dependencias complejas entre sistemas legacy desarrollados a lo largo de décadas.

- Necesidad de migración en dos etapas: on-premise → IBM Cloud → AWS (por razones históricas).

Desafíos de negocio:

- Clientes de alto nivel (bancos, entidades financieras) con SLAs estrictos.

- Cero tolerancia a interrupciones o pérdida de servicio.

- Cumplimiento de regulaciones financieras (PSD2, GDPR, requisitos de seguridad bancaria).

- Sincronización con roadmap de producto durante integración con Tink y posteriormente Visa.

Desafíos organizativos:

- Equipos distribuidos en 5 países con diferentes zonas horarias.

- Integración cultural entre Eurobits (España), Tink (Suecia) y posteriormente Visa (global).

- Coordinación con múltiples stakeholders: equipos técnicos, producto, legal, compliance.

- Gestión de relaciones con múltiples proveedores cloud e infraestructura (AWS, IBM Cloud, Hetzner).

Arquitectura legacy y alcance de la infraestructura

Infraestructura on-premise existente

La infraestructura que gestioné durante el proceso de migración incluía:

Servidores y virtualización:

- Cientos de servidores físicos en datacenters propios.

- Clusters VMware ESX 6 y 7 con decenas de máquinas virtuales.

- Mezcla de sistemas operativos: CentOS, Debian, versiones legacy de Linux, Windows Server.

- Configuración manual acumulada durante años sin infraestructura como código.

Servicios de red y comunicaciones:

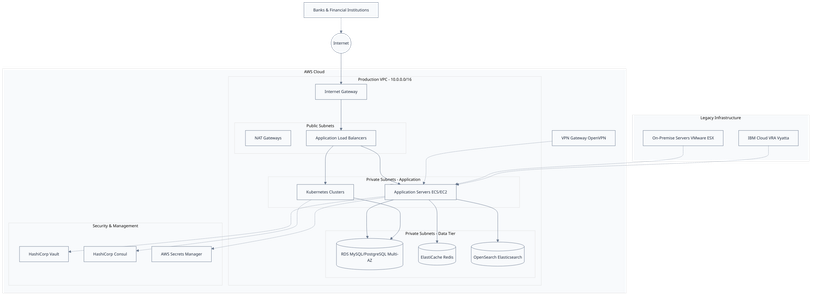

- Firewalls Cisco, Brocade/Broadcom (posteriormente migrados a IBM Cloud VRA - Vyatta 5600).

- Balanceadores de carga Citrix NetScaler (VPX).

- Infraestructura VPN con OpenVPN para acceso remoto y conexiones site-to-site.

- Servicios DNS con Bind para gestión de zonas internas y externas.

- Active Directory para gestión de identidades y autenticación centralizada.

Almacenamiento y bases de datos:

- Clusters MySQL y PostgreSQL para bases de datos transaccionales.

- Elasticsearch para logging y búsqueda de transacciones bancarias.

- Almacenamiento compartido en SAN (Storage Area Network).

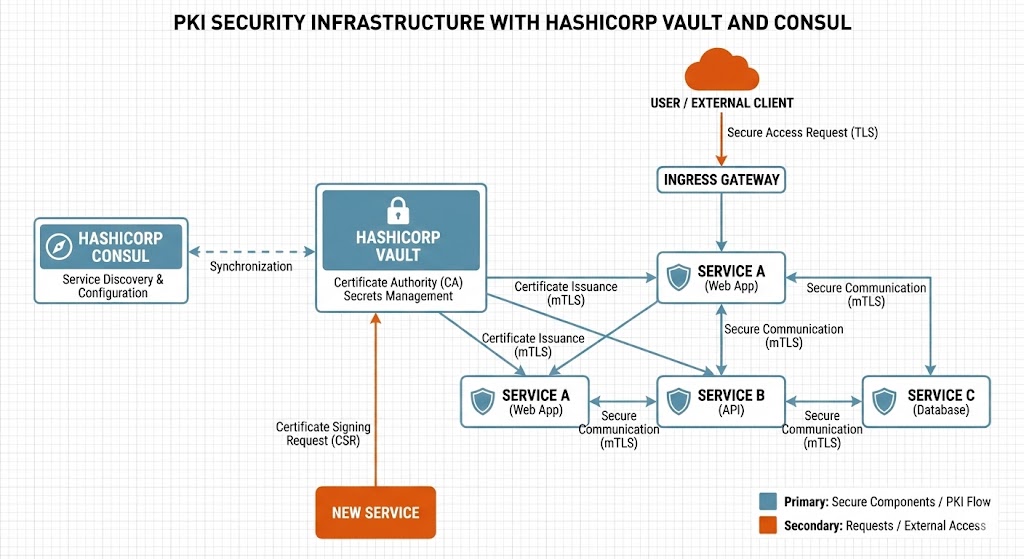

Seguridad e infraestructura PKI:

- HashiCorp Vault: almacenamiento seguro de certificados bancarios y credenciales.

- HashiCorp Consul: service discovery y gestión de configuración distribuida.

- Infraestructura PKI completa para certificados de usuarios y comunicaciones con bancos.

- Gestión de credenciales bancarias y tokens de autenticación.

Servicios cloud existentes antes de la migración

IBM Cloud (migración histórica inicial):

- Por razones históricas, parte de la infraestructura ya había iniciado migración a IBM Cloud.

- Virtual Router Appliance (VRA) basado en Vyatta 5600 OS para routing y firewall.

- Instancias virtuales de Linux ejecutando servicios críticos.

- Configuración de redes privadas y VLANs para segregación.

Infraestructura auxiliar en Hetzner:

- Servidores dedicados para entornos de desarrollo y pruebas.

- Instancias de respaldo y disaster recovery.

- Reducción de costos para entornos no productivos.

Mi rol: arquitectura cloud, migración y soporte legacy

Diseño de arquitecturas cloud en AWS

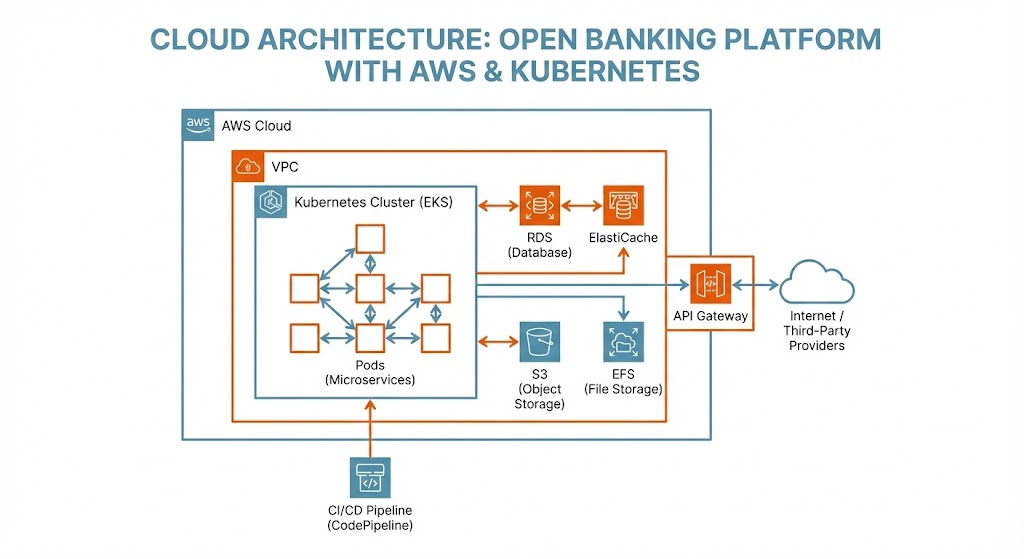

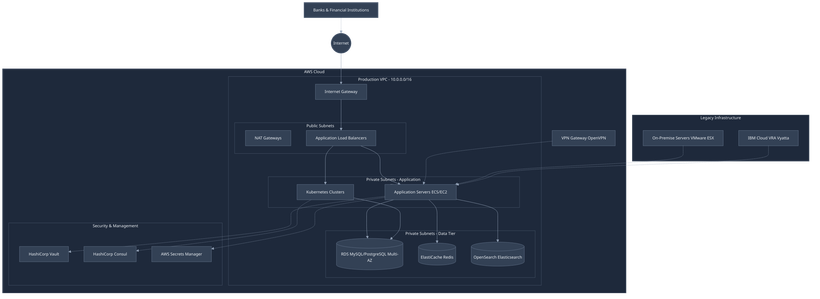

Lideré el diseño de la nueva arquitectura en AWS que recibiría la infraestructura migrada:

Principios de diseño implementados:

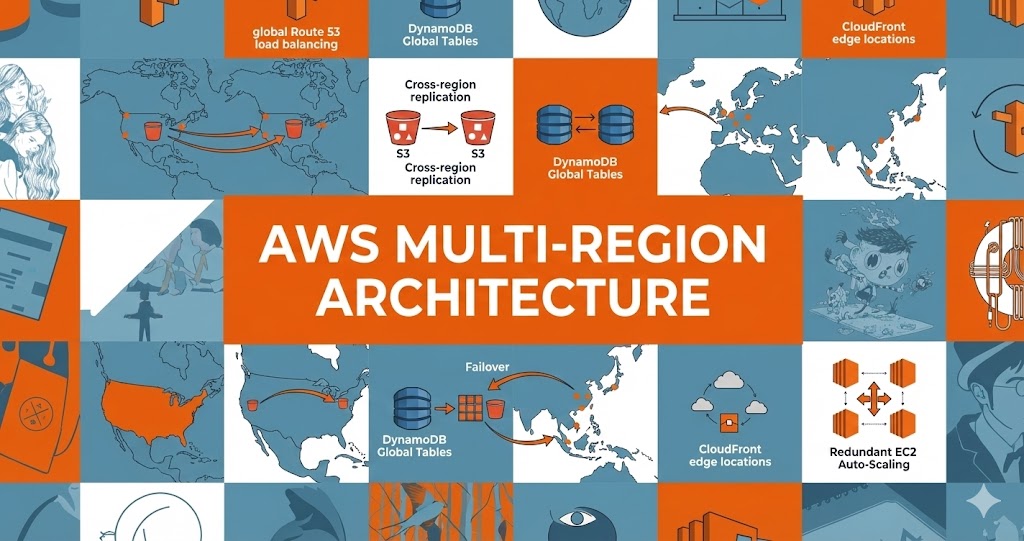

- Multi-region para alta disponibilidad: servicios críticos desplegados en múltiples regiones AWS.

- Segregación de entornos: separación estricta entre desarrollo, staging y producción.

- Infraestructura como código: uso de herramientas IaC para garantizar reproducibilidad.

- Seguridad por capas: VPCs aisladas, security groups restrictivos, IAM roles con mínimos privilegios.

- Observabilidad desde el diseño: logging centralizado, métricas, trazabilidad de transacciones.

Servicios AWS arquitectados:

Compute y containers

EC2 para servicios tradicionales, ECS/EKS para cargas containerizadas, Auto Scaling Groups para elasticidad automática.

Networking y seguridad

VPCs multi-tier, subnets públicas y privadas, NAT Gateways, Transit Gateway para conectividad, VPN para acceso remoto seguro.

Bases de datos

RDS para MySQL y PostgreSQL con Multi-AZ, ElastiCache para Redis, backups automatizados, réplicas de lectura para escalabilidad.

Seguridad y PKI

Secrets Manager para credenciales, Certificate Manager para SSL/TLS, CloudHSM para operaciones criptográficas, CloudTrail para auditoría.

Arquitectura de red diseñada:

Gestión de migraciones multi-etapa

Coordiné y ejecuté migraciones complejas en múltiples fases:

Migración on-premise → IBM Cloud (fase inicial):

La migración inicial desde on-premise a IBM Cloud ya estaba en curso cuando me incorporé al proyecto. Gestioné:

- Finalización de migraciones pendientes de servidores on-premise a IBM Cloud.

- Configuración de Virtual Router Appliance (VRA) basado en Vyatta 5600.

- Establecimiento de conectividad VPN entre datacenter on-premise e IBM Cloud.

- Migración progresiva de servicios manteniendo conectividad con sistemas legacy.

Migración IBM Cloud → AWS (fase estratégica):

Por razones estratégicas corporativas (integración con Tink y posteriormente Visa), la decisión ejecutiva fue migrar toda la infraestructura a AWS:

-

Evaluación y planificación:

- Inventario exhaustivo de servicios en IBM Cloud y dependencias.

- Mapeo de servicios IBM Cloud a equivalentes AWS.

- Definición de orden de migración minimizando impacto.

- Establecimiento de criterios de éxito y planes de rollback.

-

Infraestructura paralela en AWS:

- Despliegue de arquitectura AWS completa antes de migrar servicios.

- Configuración de conectividad entre IBM Cloud y AWS para migración progresiva.

- Implementación de sincronización de datos entre entornos.

-

Migración progresiva de servicios:

- Migración servicio por servicio con validación funcional.

- Periodo de operación en paralelo para validar comportamiento.

- Switchover gradual de tráfico usando DNS y balanceo.

- Verificación de cumplimiento de SLAs durante transición.

-

Desmantelamiento de IBM Cloud:

- Confirmación de migración exitosa de todos los servicios críticos.

- Período de retención de infraestructura IBM Cloud como contingencia.

- Desactivación progresiva y cierre de recursos IBM Cloud.

Migraciones auxiliares en Hetzner:

- Gestión de infraestructura complementaria en Hetzner para desarrollo y disaster recovery.

- Configuración de conexiones VPN entre AWS y Hetzner.

- Optimización de costos usando Hetzner para cargas de trabajo no productivas.

Soporte continuo de infraestructura legacy

Durante todo el proceso de migración (que se extendió 2 años), mantuve operativa la infraestructura legacy:

Operación diaria de sistemas on-premise:

- Administración de VMware ESX 6 y 7: gestión de clusters de virtualización, provisión de VMs, gestión de recursos (CPU, RAM, storage).

- Mantenimiento de servicios de red: firewalls Cisco y Brocade, balanceadores Citrix NetScaler, switches, routers.

- Gestión de Active Directory: usuarios, grupos, políticas de seguridad, integración con aplicaciones.

- Servicios DNS con Bind: gestión de zonas DNS internas y externas, resolución para servicios legacy y cloud.

Gestión de bases de datos y almacenamiento:

- MySQL y PostgreSQL: backups, optimización de queries, replicación, troubleshooting de problemas de performance.

- Elasticsearch: gestión de índices, optimización de búsquedas, mantenimiento de nodos.

- Storage: gestión de SAN, expansión de capacidad, troubleshooting de I/O.

Seguridad y gestión de certificados:

- HashiCorp Vault: gestión de infraestructura PKI para certificados bancarios y de usuario.

- Certificados bancarios: renovación y despliegue de certificados para comunicaciones con bancos.

- OpenVPN: gestión de accesos VPN para empleados y partners.

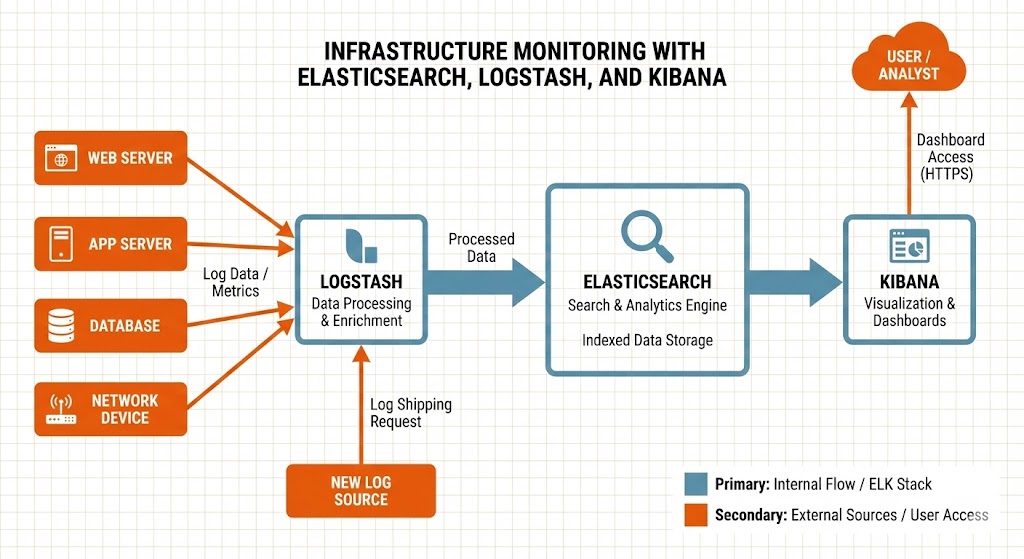

Monitorización y troubleshooting:

- Zabbix: configuración de alertas, monitorización de servicios, análisis de métricas.

- Elasticsearch/Kibana: análisis de logs, troubleshooting de errores, detección de anomalías.

- Logstash: configuración de pipelines de logs, parsing de eventos.

Automatización y DevOps

Infraestructura como código

Implementé prácticas modernas de IaC para la nueva infraestructura AWS:

Herramientas utilizadas:

- Ansible: automatización de configuración de servidores, despliegue de aplicaciones, orquestación de tareas complejas.

- GitLab CI/CD: pipelines automatizados para despliegues, testing de infraestructura, validación de configuraciones.

- Bash scripting: scripts personalizados para migraciones, backups automatizados, tareas de mantenimiento.

Beneficios logrados:

- Reducción de errores humanos en configuración de servidores.

- Reproducibilidad completa de entornos (dev, staging, prod).

- Documentación implícita en código de toda la configuración.

- Velocidad de provisión de nuevos entornos.

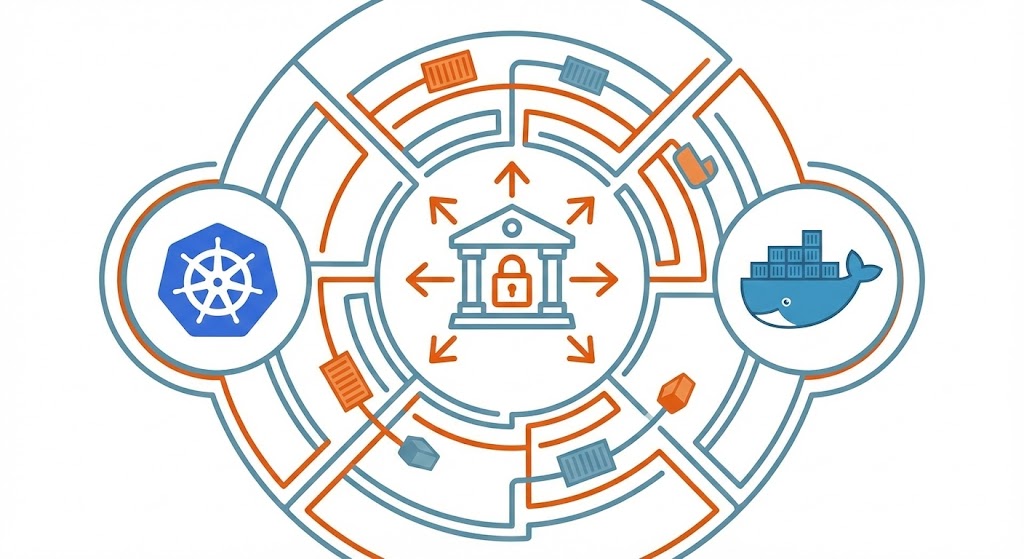

Containerización y orquestación

Participé en la modernización de servicios mediante containers:

Kubernetes:

- Diseño de arquitectura de clusters Kubernetes en AWS EKS.

- Migración de aplicaciones monolíticas a microservicios containerizados.

- Configuración de namespaces para segregación de entornos.

- Implementación de Ingress controllers y service meshes.

Docker Swarm:

- Gestión de clusters Docker Swarm existentes durante transición.

- Uso de Portainer para gestión visual de containers.

- Migración progresiva de Docker Swarm a Kubernetes.

Entorno internacional y coordinación multi-equipo

Estructura organizativa global

Trabajé en un entorno verdaderamente internacional con equipos distribuidos:

Geografía y equipos:

- España (Madrid): equipo de ingeniería legacy, operaciones de infraestructura, administradores de sistemas.

- Suecia (Estocolmo): equipo de producto Tink, arquitectura de software, decisiones estratégicas.

- Polonia (Varsovia): desarrollo de integraciones bancarias, testing, QA.

- Reino Unido (Londres): relaciones con clientes bancarios, compliance, legal.

- Estados Unidos: Equipos Visa tras adquisición, integración con infraestructura global Visa.

Otros países con participación puntual:

- Italia, Alemania, Francia, Portugal (equipos de integración con bancos locales).

Colaboración y comunicación

Desafíos de coordinación:

- Zonas horarias desde GMT a EST (8 horas de diferencia).

- Diferencias culturales en estilos de trabajo y comunicación.

- Idiomas: comunicación en inglés como lengua franca, con equipos nativos en español, sueco, polaco, etc.

Herramientas y prácticas:

- Daily standups: sincronización diaria adaptada a zonas horarias.

- Incident management: guardias 24/7 con rotación internacional.

- Documentation: documentación exhaustiva en inglés para compartir conocimiento.

- Slack/Teams: comunicación asíncrona para coordinación entre zonas horarias.

Gestión de stakeholders y proveedores

Gestioné relaciones con múltiples partes interesadas:

Stakeholders internos:

- Equipos de ingeniería de Eurobits, Tink y posteriormente Visa.

- Product managers definiendo roadmap y prioridades.

- Equipos legales y compliance asegurando cumplimiento regulatorio.

- Ejecutivos tomando decisiones estratégicas sobre arquitectura cloud.

Proveedores externos:

- AWS: soporte enterprise, arquitectos de soluciones AWS, TAMs (Technical Account Managers).

- IBM Cloud: coordinación de migración saliente, soporte durante transición.

- Hetzner: gestión de infraestructura auxiliar.

- Proveedores de telecomunicaciones: conectividad entre datacenters y clouds.

- Vendors de software: Cisco, Citrix, HashiCorp, VMware, etc.

Desafíos técnicos críticos y soluciones

Cero downtime durante migraciones

El mayor desafío: migrar infraestructura completa sin interrumpir servicio a bancos.

Estrategias implementadas:

- Blue-green deployments: infraestructura paralela en AWS antes de switchover.

- DNS failover: cambio gradual de tráfico mediante TTLs cortos en DNS.

- Database replication: sincronización en tiempo real entre entornos legacy y AWS.

- Rollback plans: planes detallados de vuelta atrás para cada servicio migrado.

- Ventanas de mantenimiento mínimas: migraciones ejecutadas en ventanas de bajo tráfico.

Cumplimiento regulatorio durante transición

Mantener compliance con regulaciones financieras durante cambios de infraestructura:

Requisitos cumplidos:

- PSD2: seguridad reforzada de autenticación (SCA), protección de datos de transacciones.

- GDPR: protección de datos personales, derecho al olvido, portabilidad.

- Auditorías bancarias: documentación completa de arquitectura y seguridad para auditorías de clientes bancarios.

- Certificaciones: mantenimiento de certificaciones de seguridad durante transición.

Gestión de infraestructura PKI a gran escala

La infraestructura PKI era crítica para comunicaciones seguras con bancos:

Componentes gestionados:

- HashiCorp Vault: autoridad de certificación (CA) interna, emisión automatizada de certificados.

- Certificados bancarios: renovación y distribución de certificados proporcionados por bancos.

- Certificados de usuario: PKI para autenticación de usuarios en aplicaciones.

- Rotación de secretos: automatización de rotación de passwords, tokens y certificados.

Desafío principal:

- Migrar Vault de on-premise/IBM Cloud a AWS sin perder estado ni interrumpir emisión de certificados.

- Solución: Replicación de datos Vault, migración con alta disponibilidad mantenida en todo momento.

Resultados e impacto del proyecto

Transformación técnica exitosa

Migración completada:

- Migración exitosa de cientos de servidores desde on-premise e IBM Cloud hacia AWS.

- Cero incidentes críticos durante migraciones que afectaran a clientes bancarios.

- Desmantelamiento completo de infraestructura legacy on-premise.

- Cierre ordenado de recursos en IBM Cloud tras validación de migración AWS.

Infraestructura modernizada:

- Arquitectura AWS multi-region con alta disponibilidad.

- Containerización de aplicaciones con Kubernetes.

- Infraestructura como código eliminando configuración manual.

- Automatización de despliegues reduciendo tiempo de deployment de horas a minutos.

Mejoras operativas

Eficiencia operativa:

- Reducción del 70% en tiempo de provisión de nuevos entornos (de semanas a días).

- Eliminación de costos de datacenter físico y hardware on-premise.

- Escalabilidad automática respondiendo a demanda sin intervención manual.

Observabilidad mejorada:

- Logging centralizado de todos los servicios en Elasticsearch.

- Métricas en tiempo real con dashboards en Kibana.

- Alerting proactivo detectando problemas antes de impacto a usuarios.

Habilitación del negocio

Capacidad de crecimiento:

- Arquitectura preparada para expansión internacional de Tink/Visa.

- Infraestructura elástica soportando crecimiento de clientes bancarios sin cambios arquitectónicos.

- Time-to-market reducido para nuevos mercados y regulaciones locales.

Integración empresarial:

- Facilitación de integración técnica Eurobits-Tink-Visa.

- Unificación de plataformas preparando adquisición por Visa.

- Base técnica sólida para futuras fusiones y adquisiciones.

Tecnologías y herramientas

Lecciones aprendidas

Migraciones cloud a gran escala

Factores críticos de éxito:

- Planificación exhaustiva: documentación detallada de dependencias y orden de migración.

- Infraestructura paralela: desplegar destino completamente antes de migrar.

- Rollback plans: planes de contingencia para cada servicio son no negociables.

- Testing riguroso: validación funcional y de performance antes de switchover.

- Comunicación constante: transparencia con stakeholders sobre progreso y riesgos.

Trabajo en entornos internacionales

Aprendizajes clave:

- Documentación en inglés: essential para compartir conocimiento entre equipos internacionales.

- Overlapping hours: establecer ventanas de tiempo común entre zonas horarias para sincronización.

- Respeto cultural: adaptación a diferentes estilos de trabajo y comunicación.

- Herramientas asíncronas: Slack, tickets, documentation wiki permiten trabajo efectivo sin coincidir en horario.

Gestión de infraestructura legacy durante modernización

Balance delicado:

- No descuidar legacy: la infraestructura antigua requiere atención continua hasta desmantelamiento completo.

- Doble carga operativa: gestionar simultáneamente legacy y nueva infraestructura duplica complejidad.

- Tentación de migrar rápido: urgencia por completar migración no debe comprometer estabilidad.

- Knowledge transfer: documentar infraestructura legacy es crítico cuando los expertos originales ya no están.

Conclusión

Este proyecto de transformación de infraestructura para una plataforma de Open Banking representó uno de los desafíos técnicos más complejos y gratificantes en mi carrera. Gestionar la migración completa de cientos de servidores desde infraestructura on-premise legacy a arquitecturas cloud modernas en AWS, todo ello mientras mantenía el servicio a clientes bancarios críticos sin interrupciones, requirió una combinación única de experiencia técnica profunda, capacidades de planificación estratégica y habilidades de coordinación internacional.

La transformación exitosa de Eurobits Technologies durante su evolución desde empresa española especializada, a través de su adquisición por Tink, hasta su integración final en Visa, demuestra cómo la infraestructura cloud moderna habilita la agilidad de negocio necesaria en el sector fintech actual. El proyecto estableció una base técnica sólida que permitió a la empresa adaptarse rápidamente al nuevo paradigma del Open Banking y posicionarse como líder tecnológico en el mercado europeo de datos bancarios.

El engagement de 2 años (2022-2024) entregó una infraestructura AWS moderna, automatizada y escalable, soportando los requisitos de negocio en constante evolución durante tres cambios corporativos significativos, con cero incidentes críticos que afectaran a clientes bancarios durante todo el proceso de transformación.

¿Necesitas migración cloud para tu infraestructura de servicios financieros?

Si tu organización enfrenta desafíos similares:

- Infraestructura on-premise legacy limitando agilidad y aumentando costes operativos.

- Migraciones complejas de cientos de servidores a AWS sin interrupciones de servicio.

- Requisitos de cumplimiento PCI DSS para procesamiento de datos bancarios y de pago.

- Integración con APIs bancarias y plataformas de Open Banking.

- Transiciones corporativas (adquisiciones, fusiones) requiriendo consolidación de infraestructura.

Como Senior DevOps Engineer con 20+ años de experiencia en infraestructura y expertise en fintech, puedo ayudarte a planificar y ejecutar migraciones cloud a gran escala, implementar Infrastructure as Code, establecer automatización DevOps y mantener cumplimiento con regulaciones financieras.

Especializado en migraciones AWS, cumplimiento PCI DSS, Terraform, Jenkins, Docker y DevOps para servicios financieros regulados.

Ponte en contacto →

Sobre el autor

Daniel López Azaña

Emprendedor tecnológico y arquitecto cloud con más de 20 años de experiencia transformando infraestructuras y automatizando procesos. Especialista en integración de IA/LLM, desarrollo con Rust y Python, y arquitectura AWS & GCP. Mente inquieta, generador de ideas y apasionado por la innovación tecnológica y la IA.

Proyectos relacionados

Domestika: transformación de infraestructura DevOps y cloud

Lideré la modernización integral de la infraestructura cloud para una plataforma de aprendizaje creativo en rápido crecimiento, implementando arquitectura AWS multi-región y automatización DevOps completa que respaldaron el crecimiento de la empresa de 20 empleados a unicornio.

Optimalway: infraestructura AWS y optimización

Infraestructura AWS escalable con autoescalado para PHP y Java, optimización MongoDB y análisis rendimiento Apache/PHP-FPM/Tomcat. Partner cloud de confianza.

Consultoría de seguridad e infraestructura AWS para plataforma web

Auditoría de seguridad completa y optimización de infraestructura AWS para plataforma de aplicaciones web, detectando y resolviendo vulnerabilidades críticas, implementando sistemas de monitorización y modernizando el stack tecnológico.

Comentarios

Enviar comentario